PGP (Pretty Good Privacy)

사실상 이메일 암호화 표준인 PGP에 대해 학습해 보자

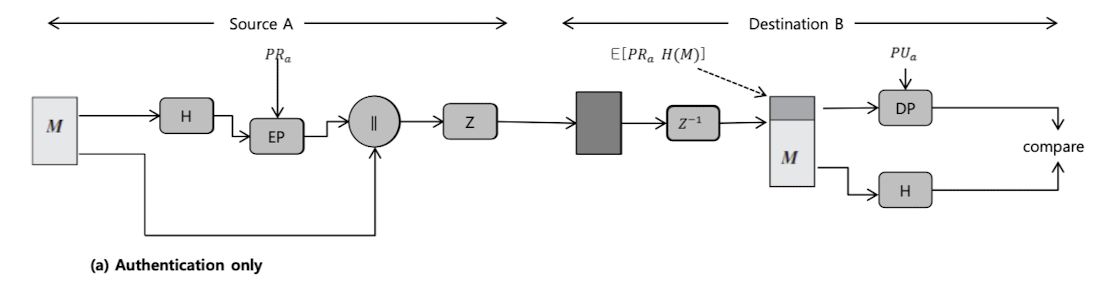

Authentication 인증

Source

1. 발신자는 메시지원본을 생성한다 M

2. 메시지를 해시 알고리즘을 사용하여 해시 값을 생성한다. H

3. 생성된 해시 값을 자신의 비밀키(RSA)를 사용해서 암호화한 후 메시지에 추가해 준다. Z

Destination

1. 수신자는 발신자의 RSA공개키를 사용해서 복호화 한다.

2. 수신자는 메시지원본과 메시지의 해시값을 비교하여 메시지가 변경이 되었는지 확인한다.

Confidentiality 기밀성

Z: 압축

Source

1. 랜덤 세션 키를 생성한다. (대칭키 알고리즘 ex(AES))

2. 세션 키를 사용해 메시지를 암호화한 후 메시지에 추가한다.

3. 세션키를 수신자의 RSA 공개키를 가지고 암호화한다.

Destination

1. 수신자는 자신의 RSA비밀키를 바탕으로 세션키를 복호화한다.

2. 세션키를 바탕으로 메시지를 복호화한다.

Confidentiality + Authentication

1. 서명을 생성하고 자신의 개인키를 가지고 암호화한 후 메시지에 첨부한다.

2. 세션키를 바탕으로 메시지를 암호화한다.

3. 세션키는 수신자의 공개키를 사용해서 암호화 한다.

4. 수신자는 자신의 개인키를 사용해 세션키를 복호화한다.

5. 세션키를 가지고 메시지를 복호화한다.

6. 송신자의 공개키를 바탕으로 서명을 검증한다.

전체 과정 PGP 생성

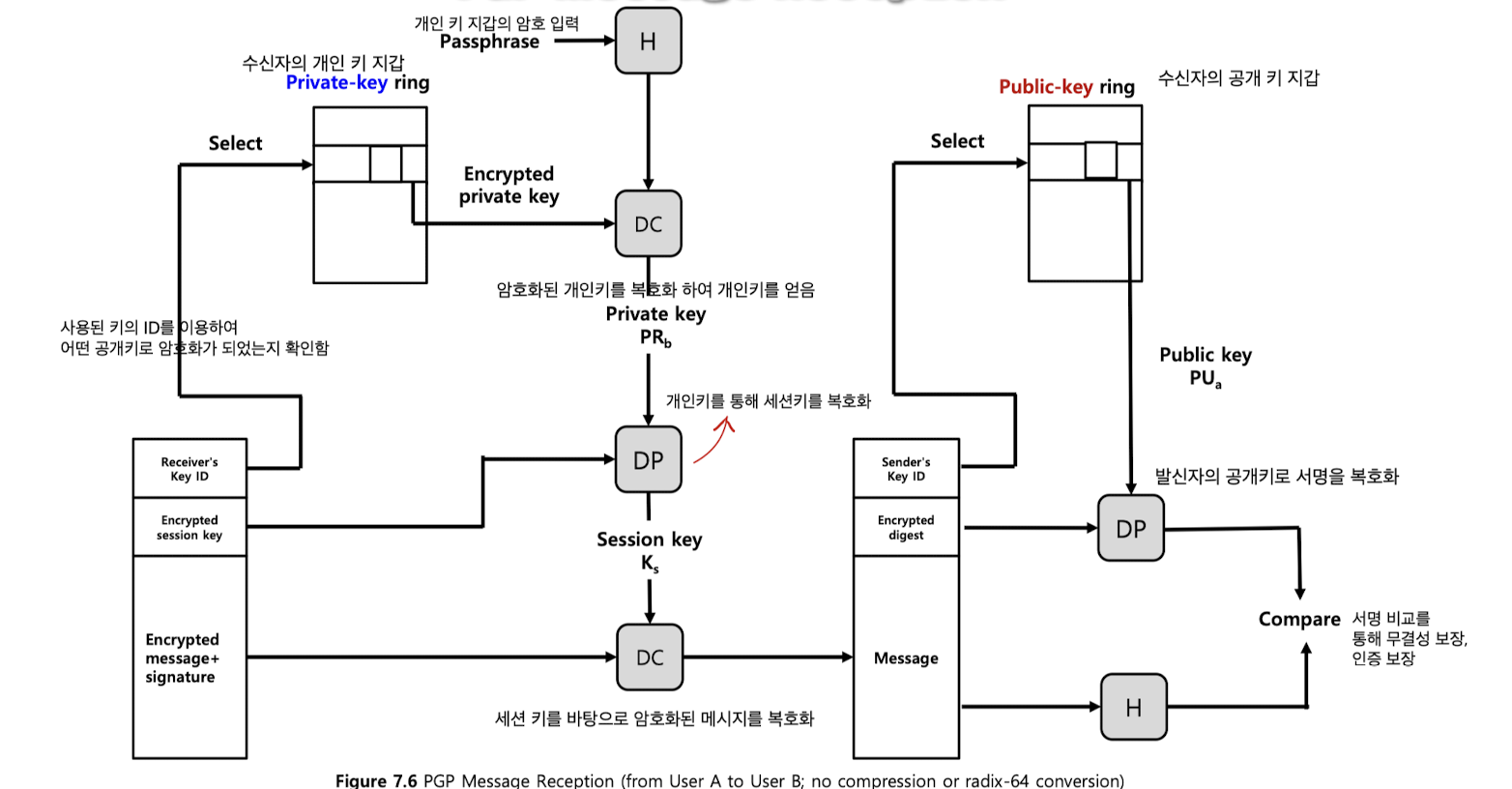

전체 과정 PGP 수신

'보안' 카테고리의 다른 글

| [Wireless Security] 무선 보안 (IEEE 802.11 Wireless LAN) (0) | 2024.12.16 |

|---|---|

| Firewall (0) | 2024.12.13 |

| [IDS] 침입 탐시 시스템 (0) | 2024.12.09 |

| 세션 하이제킹 (0) | 2024.10.18 |

| RSA 공개키 알고리즘 (0) | 2024.07.01 |